A Jira Software nem támogatott szervereinek veszélyei

Hackerek támadták meg az Atlassian Confluence Data Centert és a szervert. Tudja, mi történik a nem támogatott szerverekkel és cége adataival? A mai gyorsan fejlődő digitális környezetben sok vállalkozás gerince nagymértékben támaszkodik az olyan robusztus szoftvermegoldásokra, mint a Jira. Azonban az alapot, amelyen ezek a rendszerek működnek – a szervereket – gyakran figyelmen kívül hagyják.

2023-ban az Atlassian Confluence adatközpont és szerver alatt voltak hackerek támadása a CVSS súlyossági besorolási rendszerében 10.0-ra értékelték. Ez lehetővé tette a távoli támadók számára, hogy jogosulatlan Confluence-rendszergazdai fiókokat hozzanak létre, és hozzáférjenek a Confluence-kiszolgálókhoz. Felhasználók ezrei hetekig nem fértek hozzá a termékekhez.

Mióta az Atlassian bejelentette A szerver támogatásának vége 15. február 2024-én, kihívás elé állította a vállalatokat a szerveradatokkal kapcsolatos problémák kezelésében. Ez a cikk rávilágít a támogatott kiszolgálók használatának kritikus fontosságára, különösen az olyan szoftverekre vonatkozóan, mint a Jira, valamint az infrastruktúra-kezelés ezen aspektusának figyelmen kívül hagyásával járó kockázatokra.

A nem támogatott szerverek áttekintése

A nem támogatott kiszolgálók azok, amelyek elavult vagy nem támogatott szoftververziókon működnek, és jellemzően hiányoznak a szükséges frissítések, javítások és a gyártói támogatás. Az egyértelmű figyelmeztetések és kockázatok ellenére a szervezetek néha úgy döntenek, hogy a nem karbantartott szervereken maradnak különböző okok miatt, beleértve a költségvetési korlátokat, az észlelt stabilitást vagy a lehetséges következmények megértésének hiányát.

A cikk a következő pontokat tartalmazza:

1. Biztonsági sebezhetőségek

2. Kompatibilitási problémák

3. Frissítések és támogatás hiánya

4. Megfelelés és jogi aggályok

5. A kockázatok csökkentésére vonatkozó legjobb gyakorlatok és helyszíni alternatívák

A Jira szoftverrel nem támogatott szervereken való tartózkodás kockázata

1. Biztonsági incidensek és kiberfenyegetések

A nem támogatott kiszolgálók hasonlóak az ajtók megnyitásához a számítógépes támadók előtt, invitálják a jogsértéseket és az adatlopást. A Jira Service Management Server és Data Center szolgáltatásában a közelmúltban megjelent kritikus biztonsági rés határozottan emlékeztet a nem támogatott rendszerek által jelentett veszélyekre. A hackerek, beleértve az államilag szponzorált csoportokat is, aktívan kihasználták az ilyen gyenge pontokat a hálózatokba való beszivárgás és az érzékeny információk veszélyeztetésére.

A Microsoft megemlítette, hogy a kínai állam által támogatott hackerek kihasználták a „kritikus” besorolású nulladik napot sebezhetőség az Atlassianban szoftver az ügyfélrendszerekbe való betöréshez. Dióhéjban mi történt az Atlassiannal 2023-ban?

Észrevették, hogy a biztonsági hibát szeptember 14-től kezdték kihasználni, még azelőtt, hogy az Atlassian október 4-én nyilvánosan bejelentette volna. Ezek a kiberfenyegetések lehetővé tették a rosszindulatú szereplők számára, hogy távolról tetszőleges kódot (RCE) hajtsanak végre, megkerüljék a biztonsági intézkedéseket, és jogosulatlan hozzáférést kapjanak érzékeny rendszerek és adatok. Emiatt fennáll a távoli kódfuttatás veszélye, ahol a támadók manipulálhatják az adatokat, veszélyeztethetik a rendszer integritását, és jelentős veszélyt jelenthetnek a szervezet biztonságára. E gyengeségek kihasználása a szervezeteket is kiteszi annak adatok megsértése, amely lehetővé teszi a támadók számára, hogy kiszűrjék az olyan érzékeny információkat, mint az ügyféladatok és a szellemi tulajdon, ami jó hírnév- és pénzügyi veszteségekhez vezet.

Ezen túlmenően ezek a hiányosságok elősegíthetik a hitelesítő adatok ellopását, lehetővé téve a támadók számára, hogy felhasználói hitelesítési adatokat gyűjtsenek be, és kiterjesszék jogosultságaikat a hálózaton belül, kiterjesztve rosszindulatú tevékenységeik körét. A szoftverek kompromisszuma általában megnyitja az ajtót ellátási lánc támadások, ahol az ellenfelek a megbízható kapcsolatokat és a szoftverfüggőségeket kihasználva beszivárognak a célhálózatokba.

Végül az említett adatexpozíciós kockázatok vezethetnek tartós kiberfenyegetések lehetővé teszi a támadók számára, hogy hosszú távú hozzáférést létesítsenek a hálózaton belül, elkerüljék az észlelést, kiterjesszék a jogosultságokat, és hosszabb ideig kiszűrjék az adatokat, meghosszabbítva a helyreállítási folyamatot és súlyosbítva támadásaik hatását.

2. Kompatibilitási problémák

A nem karbantartott szervereken való működés kompatibilitási problémákat okozhat, különösen az egyéb szoftverek és bővítmények integrációja tekintetében. Ez megzavarhatja a munkafolyamatokat, akadályozhatja az együttműködést, és végső soron a termelékenységet. A következmények túlmutatnak a kényelmetlenségen, potenciálisan anyagi veszteségeket és jó hírnév-károsodást okozhatnak.

Nézzük a legvalószínűbb problémákat:

Integrációs zavarok: A nem támogatott szerverek kompatibilitási problémákat okozhatnak más szoftverekkel és bővítményekkel, megzavarva a zökkenőmentes integrációt és munkafolyamatokat. A Jira Service Management Server és Data Center esetében előfordulhat, hogy az elavult kiszolgálóverziók nem kompatibilisek a legújabb bővítményfrissítésekkel vagy harmadik féltől származó integrációkkal, ami akadályozza az együttműködést és a termelékenységet.

Munkafolyamat megszakítások: A nem karbantartott kiszolgálókból eredő kompatibilitási problémák megszakíthatják a kritikus munkafolyamatokat és az üzleti folyamatokat, ami késéseket, hibákat és hatástalanságot okozhat. Azoknál a szervezeteknél, amelyek a Jira-ra támaszkodnak a projektmenedzsmentben és a problémák nyomon követésében, a rendszer működésében fellépő bármilyen zavar lépcsőzetes hatásokkal járhat, befolyásolva a projektek ütemezését, az ügyfelek elégedettségét és az általános működési hatékonyságot.

A beépülő modulok inkompatibilitása: A nem támogatott szerverek használata inkompatibilissé vagy instabillá teheti a meglévő bővítményeket, ami korlátozza a Jira platform funkcionalitását és hatékonyságát. Ez akadályozhatja az új funkciók bevezetését, hátráltathatja a testreszabási erőfeszítéseket, és meghiúsíthatja az egyes bővítmények funkcióihoz szokott felhasználókat, ami végső soron csökkenti a szoftver értékajánlatát.

API korlátozások: Előfordulhat, hogy a nem karbantartott szerverek nem támogatják a későbbi szoftververziókban bevezetett újabb API-kat és funkciókat, ami korlátozza a szervezetek azon képességét, hogy kihasználják a fejlett képességeket, és integrálódjanak a modern eszközökkel és technológiákkal. Ez a korlátozás elfojtja az innovációt, gátolja a digitális átalakítási kezdeményezéseket, és versenyhátrányba hozza a szervezeteket a mai rohanó üzleti környezetben.

Örökös rendszerfüggőségek: A nem támogatott szervereken működő szervezetek a régi rendszerekhez és technológiákhoz kötve találhatják magukat, ami kihívást jelent a korszerűsítésben és a változó üzleti követelményekhez való alkalmazkodásban. Ez a függőség gátolja az agilitást, gátolja a méretezhetőséget és növeli a technikai adósságot, miközben a szervezetek küzdenek az elavult infrastruktúra fenntartásáért és az összetett integrációs tájakon való navigálásért.

„Úgy tűnik, hogy az Atlassian nem tud még részleges hozzáférést biztosítani az ügyfelek által birtokolt adatokhoz, és nem tud pillanatfelvételeket adni. Beszéltem azokkal az ügyfelekkel, akik kifejezetten kértek pillanatképet azokról a kulcsfontosságú dokumentumokról, amelyekre sürgősen szükségük volt: az Atlassian még ezt sem tudta biztosítani a teljes helyreállítás előtt. Emlékeztető, hogy soha ne tároljunk küldetéskritikus dolgokat ne csak a Confluence-ben vagy a Jira-ban, hanem bármely SaaS-ben a SaaS szállítójától független biztonsági mentés nélkül” – írta Orosz Gergely cikkét.

3. A frissítések és a támogatás hiánya

A rendszeres frissítések és a szoftvergyártók támogatása elengedhetetlen a rendszer integritásának és biztonságának megőrzéséhez. Nem támogatott szerverek megfosztják a szervezeteket ezektől az alapvető mentőövektől, így sebezhetővé teszik őket a felmerülő fenyegetésekkel szemben, és nem férnek hozzá a kritikus javításokhoz és javításokhoz. Következésképpen fennáll annak a veszélye, hogy a vállalkozások lemaradnak, nem tudják kihasználni az új funkciókat vagy hatékonyan kezelni a fejlődő biztonsági kihívásokat.

- Biztonsági javítási hiányosság: A nem karbantartott szerverek megfosztják a szervezeteket a szoftvergyártók által biztosított alapvető biztonsági javításoktól és frissítésektől. Az ismert sérülékenységek időben történő javítása nélkül a szervezetek továbbra is ki vannak téve a rosszindulatú szereplők kihasználásának, akik a szoftver gyengeségeit akarják kihasználni. A biztonsági frissítések hiánya miatt a rendszerek ki vannak téve az adatszivárgásnak, az illetéktelen hozzáférésnek és más kiberfenyegetéseknek, ami jelentős kockázatot jelent a szervezet biztonságára és az adatok integritására nézve.

- Teljesítményromlás: A frissítések hiánya és a nem támogatott szerverek támogatása idővel a teljesítmény romlását eredményezheti. A rendszeres frissítéseken keresztül biztosított hibajavításokhoz, teljesítménynövelésekhez és optimalizálásokhoz való hozzáférés nélkül a szervezetek rendszerlelassulásokat, instabilitást és kompatibilitási problémákat tapasztalhatnak, ami alááshatja a felhasználói élményt és a termelékenységet. Ez a degradáció hatással lehet a kritikus üzleti műveletekre, megzavarhatja a munkafolyamatokat, és ronthatja az ügyfelek elégedettségét, végső soron pedig gátolja a szervezeti növekedést és a versenyképességet.

- Funkcionális korlátozások: Előfordulhat, hogy a szerverrel kapcsolatos említett probléma nem fér hozzá a későbbi szoftververziókban bevezetett új szolgáltatásokhoz, funkciókhoz és fejlesztésekhez. Ez a korlátozás korlátozza a szervezetek azon képességét, hogy kihasználják a szoftver teljes képességét, hátráltatva az innovációt, a folyamatok fejlesztését és a versenyképes megkülönböztetést. Ezenkívül az újabb technológiák és szabványok támogatásának hiánya akadályozhatja az integrációs erőfeszítéseket, meghiúsíthatja a harmadik féltől származó rendszerekkel való együttműködést, és korlátozhatja a szervezetek azon képességét, hogy alkalmazkodjanak a változó üzleti követelményekhez és a piaci dinamikához.

- Eladó elhagyásának kockázata: Jelentősen megnő a gyártó elhagyásának kockázata, amikor a szoftvergyártók nem nyújtanak frissítéseket, támogatást és karbantartást a régebbi szoftververziókhoz. Ilyen esetekben a szervezetek jogorvoslati lehetőség nélkül maradnak, kénytelenek elavult és sebezhető szoftverekre hagyatkozni, anélkül, hogy bármiféle orvoslási vagy jogorvoslati lehetőség lenne. Ez a forgatókönyv jelentős felelősségnek teszi ki a szervezeteket, mivel felelősségre vonhatók a nem támogatott szoftverek folyamatos használatából eredő biztonsági megsértések, megfelelőségi megsértések és szolgáltatáskimaradások.

4. Megfelelés és jogi aggályok

Ha a nem megfelelően támogatott szervereken marad, a szervezetek forró vízbe kerülhetnek a szabályozó testületek és az ipari szabványok szerint. Az olyan előírások be nem tartása, mint például a GDPR vagy az iparág-specifikus megbízások, súlyos pénzbírságokat, jogi vitákat és a hírnév megrontását vonhatja maga után. E megfelelési követelmények figyelmen kívül hagyása olyan, mintha a tűzzel játszana, és súlyos következményekkel járhat, amelyek még a legrugalmasabb vállalkozásokat is megbéníthatják.

5. A kockázatok mérséklésének legjobb gyakorlatai

A kiberbiztonság megerősítése és a rendszer ellenálló képességének növelése érdekében kulcsfontosságú egy átfogó stratégia elfogadása, amely magában foglalja a rendszeres szoftverértékeléseket, az infrastruktúra korszerűsítését, a szigorú biztonsági protokollokat és a személyzet folyamatos képzését.

- Rendszeresen értékelje és frissítse a szoftvert: Erősen javasoljuk a szoftver-infrastruktúra rendszeres felmérését a biztonsági hiányosságok azonosítása és a frissítések prioritása érdekében. Hozzon létre egy proaktív javításkezelési folyamatot a biztonsági javítások és szoftverfrissítések időben történő telepítésének biztosítása érdekében, csökkentve az ismert kockázatoknak és sebezhetőségeknek való kitettséget.

- Fektessen be a modern infrastruktúrába: Ez a lépés segít a folyamatos szállítói támogatás, a biztonsági frissítések és a teljesítménynövekedés előnyeiben. A támogatott kiszolgálókra és platformokra való áttérés hozzáférést biztosít a szervezetek számára a legújabb funkciókhoz, funkciókhoz és biztonsági intézkedésekhez, növelve ezzel az ellenálló képességet a fejlődő fenyegetésekkel szemben.

- Határozott biztonsági intézkedések végrehajtása: Alkalmazzon erős biztonsági protokollokat, beleértve a tűzfalakat, a behatolásérzékelő rendszereket és a végpontvédelmi megoldásokat a kiberfenyegetésekkel szembeni védekezéshez és a biztonsági rések hatásainak mérsékléséhez. Használjon többrétegű biztonsági megközelítést a kritikus eszközök és adatok illetéktelen hozzáféréstől, kihasználástól és kompromittálódástól való védelme érdekében.

- A személyzet oktatása és képzése: Ismertesse kollégáival és minden érintett személyével a szoftverfrissítések, a legjobb biztonsági gyakorlatok és a kockázatcsökkentési stratégiák fontosságát. A biztonságtudatosság és az elszámoltathatóság kultúrájának előmozdítása a szervezetben, lehetővé téve az alkalmazottak számára, hogy felismerjék és jelentsék a lehetséges biztonsági fenyegetéseket és incidenseket.

Következtetés

A közelmúltban bekövetkezett Jira szerver adatvesztési incidens rávilágított a robusztus adatkezelési gyakorlatok és a katasztrófákra való felkészültség kritikus fontosságára a mai digitális környezetben. Ahogy a szervezetek újraértékelik a felhőalapú megoldásokra való támaszkodásukat, és előtérbe helyezik az adatbiztonságot és a rendszermegbízhatóságot, egyre nagyobb az igény a rugalmasságot és a nyugalmat egyaránt kínáló helyszíni alternatívák iránt.

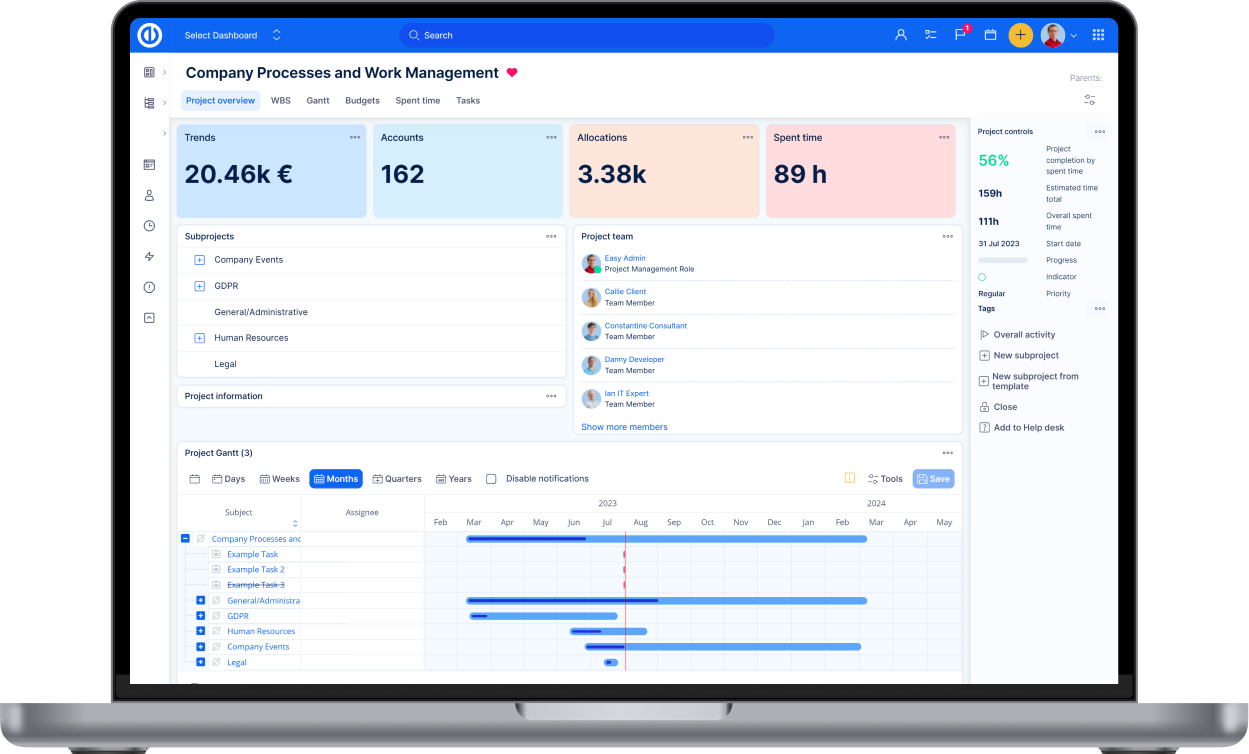

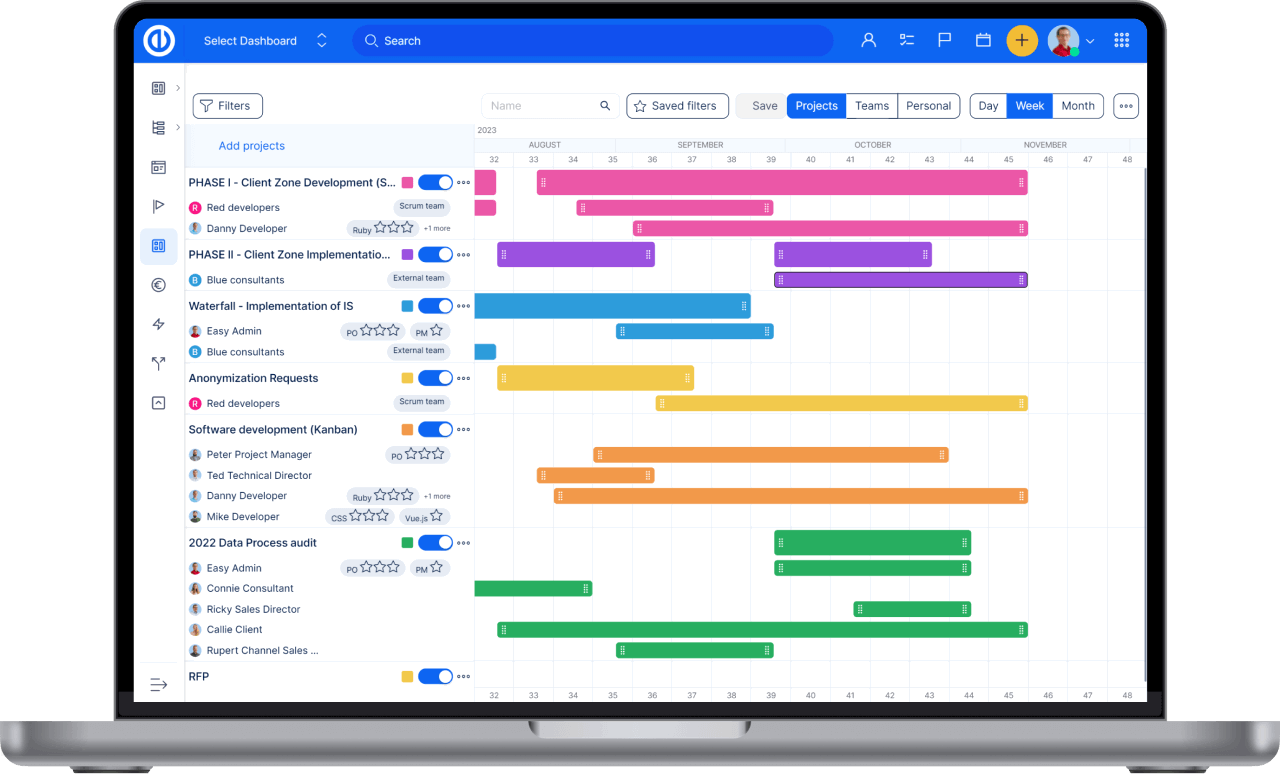

Ezen megfontolások fényében felkérjük Önt, hogy fedezze fel az Easy Redmine-an intézményi, biztonságos alternatívája a felhő alapú projektmenedzsment megoldásoknak. Teljes stack képességeivel és átfogó projektmenedzsment szolgáltatásaival az Easy Redmine felhatalmazza a szervezeteket arra, hogy átvegyék az irányítást a projektadatok felett, ésszerűsítsék az együttműködést és növeljék a termelékenységet, miközben megőrzik az adatok szuverenitását és biztonságát.

Tegye meg a proaktív lépést a saját biztonsága érdekében projektmenedzsment munkafolyamatok és megóvja értékes adatait próbálkozással Egyszerű Redmine demó or felvenni a kapcsolatot csapatunkkal konzultációra.

Gyakran Ismételt Kérdések

Kapcsolódó cikkek

Nem támogatott szerver használatának rejtett következményei a Jira szoftverhez

Tudja, milyen kockázatokkal jár, ha nem támogatott szervert használ a Jira szoftverhez?

A mai rohanó világban könnyű elfelejteni foglalkozni azzal a problémával, hogy nem támogatott szervert használ a Jira Software számára. Szánjunk rá egy percet, és fedezzük fel az elavult szerverbeállítások futtatásával járó kockázatokat, amelyekhez ez vezethet súlyos problémák például a meggyengült biztonság, teljesítmény és adatszivárgás.

Fedezze fel a Jira megbízható alternatíváját a felhőben és a helyszínen

Mivel az Atlassian a tervek szerint 2024-re megszünteti a Jira szerverek támogatását, a vállalatok most olyan életképes alternatívákat keresnek, amelyek nem terhelik meg költségvetésüket és nem veszélyeztetik adatbiztonságukat.

Minden az egyben szoftver egy modern projektmenedzser számára? Könnyen.

Szerezzen meg minden hatékony eszközt a tökéletes projekttervezéshez, -kezeléshez és -ellenőrzéshez egyetlen szoftverrel.